Güncell Konular ;

Archive for 2018

Tag :// priv8,

Tag :// Priv8 Config Password Tool,

Tag :// server bypass,

Tag :// server bypass bot,

Tag :// server bypass tool,

Tag :// symlink

Priv MD5 Cracker Tool (Piyasadaki En Hızlı MD5 Kıran EXE Diyebiliriz)

İyi Heykler

ZİP PASS: b0ru70

İNDİR:

Tag :// decode tool,

Tag :// Md5,

Tag :// Md5 Crack,

Tag :// Md5 Crack tool,

Tag :// Md5 Cracker,

Tag :// Md5 Cracker TOOL,

Tag :// md5 decode,

Tag :// md5 decoder,

Tag :// md5 hack,

Tag :// md5 hacked,

Tag :// Md5 tool

"viewdns" gibi reverse ip yapan siteler belirbi siteden sonra ücret istediği olmakta sizlere full olark ücretsiz kullanabilceğiniz bir sistem hazırladım. (aslında kendi için hazırladım sizde kullanırsınız :D )

ZİP PASS: b0ru70

INDİR:

Tag :// ip reverse,

Tag :// reverse ip,

Tag :// sites scan,

Tag :// sunucu yarama,

Tag :// sunucuc tara,

Tag :// sunucudaki siteler,

Tag :// vps in site

Java İle Yazılmasından Ötürü Linux PC Lerdede Kullanabilceğiniz TROJAN :)

İNDİRME LİNKERLİ (DOWNLOADS):

1

2

3

4

Tag :// jar trojan,

Tag :// jart rat,

Tag :// java rat,

Tag :// java trojan,

Tag :// jRAT,

Tag :// jrat crack,

Tag :// jrat download,

Tag :// jrat indir,

Tag :// jrat nulled,

Tag :// linux trojan,

Tag :// NULLED,

Tag :// r.a.t.,

Tag :// rat,

Tag :// trojan

İlla Masaüstü (EXE) Panelli bi botnet arıyorsanız tavsiyemdir. güvenilir download linkiyle sizinle pyalaşıyorum :)

GOOD HACKİNG..

İNDİR:

Tag :// botnet,

Tag :// botnet paneli,

Tag :// exe botnet,

Tag :// ip killer,

Tag :// ip killer botnet

Şuanda Linux'un Disklerini Biçimlendirip Win. Kurduğunuzu Farzediyorum.

Şuanda Yapıcağınız işlem boot sırasındaki hatalardan kurtulmanızı sağlıcak.

(tavsiyem: ilk bi bios pilini çıakrtıp bios ayarlarını default hale getirin..)

Şimdi Size Verdiğim Programla Videodaki İşlemi Uygulayın;

https://youtu.be/AAWBZq04Izc

Gerekli Mataryeller(Program):

https://yadi.sk/d/bStUKj4AgEimsw

Tag :// kinux,

Tag :// linux delete,

Tag :// linux kaldırma,

Tag :// linux silme,

Tag :// mbrfix,

Tag :// windowssa gerö dönme

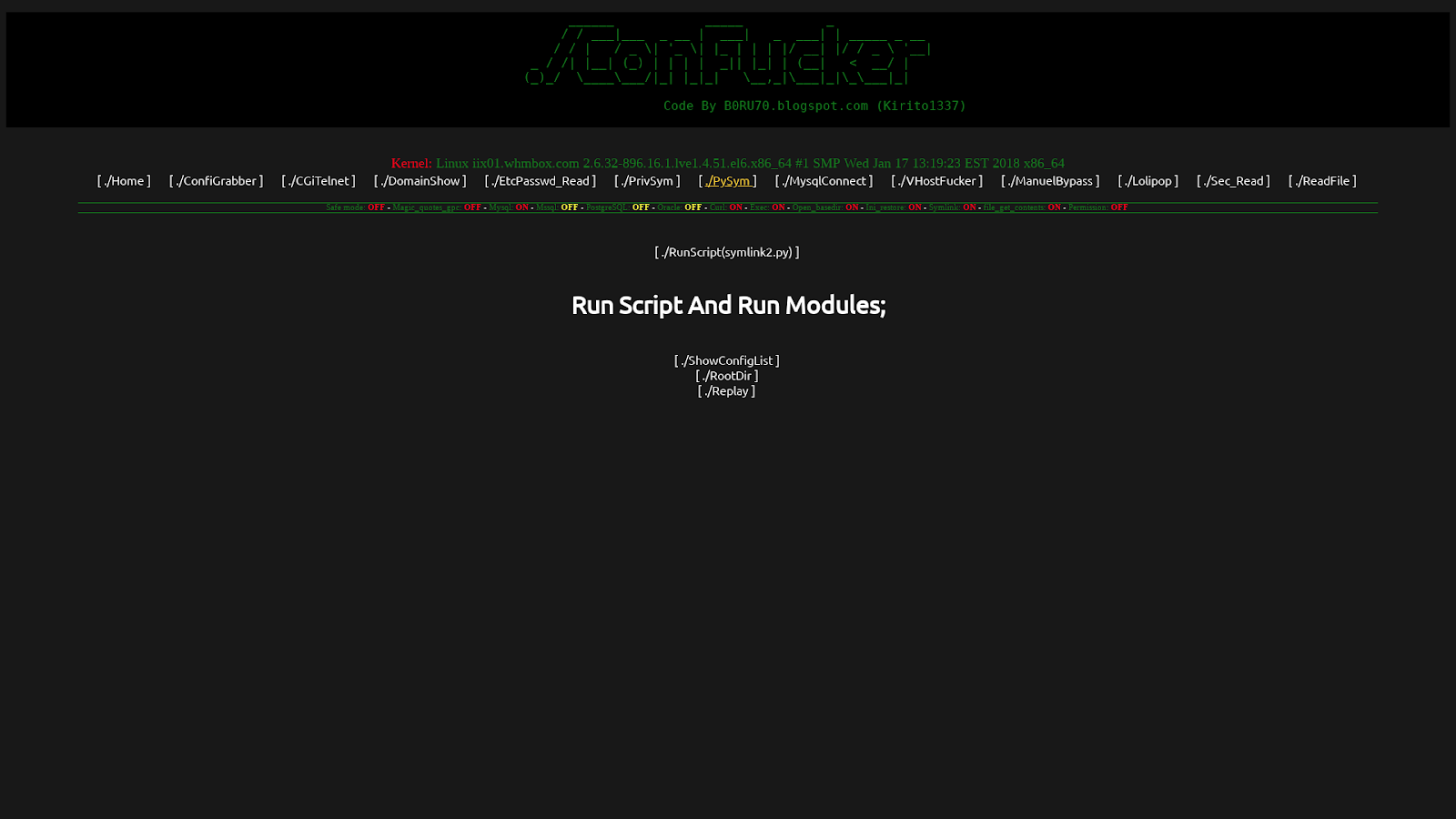

Ajanlar.Org a Özel Bypass Shell Yayında

İlk Olarak http://ajanlar.org adresine girip.

Foruma Girdiğinizde Akabinden (Üstbar) Tools+ > Ajanlar Tools > Ajanlar Web Shell

e tıklayıp shellin açık temiz kaynak kodlarına ulaşabilirsiniz..

"ajan.php" olarak kayddip güle güle kullanın :)

(Direk İndirme Linki Konun Altında)

SHELLDEN GÖRÜNTÜLER:

(NOT: RESİMDEKİ SHELLİ DİZİNDEN SİLDİM BOŞUNA ARAMAYIN)

DİREK İNDİRME LİNKİ:

Tag :// ajanlar,

Tag :// ajanlar shell,

Tag :// ajanlar.org,

Tag :// ajanlar.org shell,

Tag :// hack,

Tag :// shell,

Tag :// wso ajanlar edition

Çağımızda En Çok Kullanılan Saldırı Çeşitlerinden Biri Olan DoS / DDoS Saldırılarından Korunmak İçin Firewall Kurulumunu Paylaşmak İstedim,

Neyse Uzatmadan Direk Kurulumu Gösterip Kouyu Bitiryim  ;

;

(verilen çıktıdaki "ddos.conf" dosyasını istediğiniz ayyarları yapınız nano ile açıp)

SON FİREWALLINIZ HAZIR Bİ "reboot" atın ve korumalı serverinizde sitelerinizi rahatça barındırın..

bash install.sh

ctrl + z

tar -xvf apf-current.tar.gz

rm apf-current.tar.gz

cd apf*

bash install.sh

İster Shellerinizi İster Güvenlik İçin Config Dosyalarınızı Yada Her Türlü PHP Dosyanızı Şifrelemek İçin Kullanabilirsiniz..

KULLANIMI:

A Kabindeki TextBox a PHP Kodlarınızı Yapıştırıp "Submit" Butomuna Basmanız Yeterlidir PHP Şifreleme Mothodunu Değiştirerekte Daha Sağlam Şifreleyebilirsiniz..

---------------

İNDİRME LİNKLERİ:

Tag :// .PHPPHP Obfuscator PHP,

Tag :// PHP Obfuscator,

Tag :// PHP Obfuscator SCRİPT,

Tag :// PHP ŞİFRELEYİCİ SCRİPT

Tag :// bypass,

Tag :// bypass shell,

Tag :// priv,

Tag :// priv8,

Tag :// shell,

Tag :// venom shell,

Tag :// venom.php,

Tag :// webshell

Aktif Bilgi Toplama;

Penetrasyon Testlerinde İkinci Adım Aktif Bilgi Toplamadır

Aktif Bilgi Toplar İken Hedef İle Bilgiler Etkileşime Girdiğimiz İçinde Loglara Düşersiniz

Hedef’ten Bilgi Toplarken Bize Yardımcı Olacak Toollar (DIG,NSLOOKUP,NMAP,NETCAT,DNSENUM,Fierce,DNSMAP,TRACEROUTE,)

1.DIG Aracı DNS Sorgularında Kullanılan Bir Araçtır

dig <siteadi> olarak kullanıldığında size domaine bağlı olan A Kaydını göstermektedir.

dig b0ru70.blogspot.com

dig <siteadi> -t NS olarak kullanıldığı zaman NS kayıtlarını listelemektedir.

dig b0ru70.blogspot.com -t NS

dig <siteadi> -t MX olarak kullanıldığı zaman MX kayıtlarını listelemektedir.

dig b0ru70.blogspot.com -t MX

dig <siteadi> -t txt olarak kullanıldığı zaman TXT kayıtlarını listelemektedir.

dig b0ru70.blogspot.com -t TXT

dig -x <ipadresi> +short olarak kullanıldığı zaman eskiden kullanılan kayıtları listelemektedir. Bir nevi kazı işlemi yapar

dig -x b0ru70.blogspot.com +short

2.NSLOOKUP Aracı DNS Sunucusunun Çalışıp Çalışmadığını Kontrol Eder

Nslookup

> b0ru70.blogspot.com

Server: 192.168.12.2

Address: 192.168.12.2#53

Non-authoritative answer:

b0ru70.blogspot.com canonical name = blogspot.l.googleusercontent.com.

Name: blogspot.l.googleusercontent.com

Address: 172.217.17.193

Name: blogspot.l.googleusercontent.com

Address: 2a00:1450:4017:808::2001

>

3.NMAP Ağ Tarama Aracıdır

root@b0ru:~# nmap

Nmap 7.70 ( https://nmap.org )

Usage: nmap [Scan Type(s)] [Options] {target specification}

TARGET SPECIFICATION:

Can pass hostnames, IP addresses, networks, etc.

Ex: scanme.nmap.org, microsoft.com/24, 192.168.0.1; 10.0.0-255.1-254

-iL <inputfilename>: Input from list of hosts/networks

-iR <num hosts>: Choose random targets

--exclude <host1[,host2][,host3],...>: Exclude hosts/networks

--excludefile <exclude_file>: Exclude list from file

HOST DISCOVERY:

-sL: List Scan - simply list targets to scan

-sn: Ping Scan - disable port scan

-Pn: Treat all hosts as online -- skip host discovery

-PS/PA/PU/PY[portlist]: TCP SYN/ACK, UDP or SCTP discovery to given ports

-PE/PP/PM: ICMP echo, timestamp, and netmask request discovery probes

-PO[protocol list]: IP Protocol Ping

-n/-R: Never do DNS resolution/Always resolve [default: sometimes]

--dns-servers <serv1[,serv2],...>: Specify custom DNS servers

--system-dns: Use OS's DNS resolver

--traceroute: Trace hop path to each host

SCAN TECHNIQUES:

-sS/sT/sA/sW/sM: TCP SYN/Connect()/ACK/Window/Maimon scans

-sU: UDP Scan

-sN/sF/sX: TCP Null, FIN, and Xmas scans

--scanflags <flags>: Customize TCP scan flags

-sI <zombie host[:probeport]>: Idle scan

-sY/sZ: SCTP INIT/COOKIE-ECHO scans

-sO: IP protocol scan

-b <FTP relay host>: FTP bounce scan

PORT SPECIFICATION AND SCAN ORDER:

-p <port ranges>: Only scan specified ports

Ex: -p22; -p1-65535; -p U:53,111,137,T:21-25,80,139,8080,S:9

--exclude-ports <port ranges>: Exclude the specified ports from scanning

-F: Fast mode - Scan fewer ports than the default scan

-r: Scan ports consecutively - don't randomize

--top-ports <number>: Scan <number> most common ports

--port-ratio <ratio>: Scan ports more common than <ratio>

SERVICE/VERSION DETECTION:

-sV: Probe open ports to determine service/version info

--version-intensity <level>: Set from 0 (light) to 9 (try all probes)

--version-light: Limit to most likely probes (intensity 2)

--version-all: Try every single probe (intensity 9)

--version-trace: Show detailed version scan activity (for debugging)

SCRIPT SCAN:

-sC: equivalent to --script=default

--script=<Lua scripts>: <Lua scripts> is a comma separated list of

directories, script-files or script-categories

--script-args=<n1=v1,[n2=v2,...]>: provide arguments to scripts

--script-args-file=filename: provide NSE script args in a file

--script-trace: Show all data sent and received

--script-updatedb: Update the script database.

--script-help=<Lua scripts>: Show help about scripts.

<Lua scripts> is a comma-separated list of script-files or

script-categories.

OS DETECTION:

-O: Enable OS detection

--osscan-limit: Limit OS detection to promising targets

--osscan-guess: Guess OS more aggressively

TIMING AND PERFORMANCE:

Options which take <time> are in seconds, or append 'ms' (milliseconds),

's' (seconds), 'm' (minutes), or 'h' (hours) to the value (e.g. 30m).

-T<0-5>: Set timing template (higher is faster)

--min-hostgroup/max-hostgroup <size>: Parallel host scan group sizes

--min-parallelism/max-parallelism <numprobes>: Probe parallelization

--min-rtt-timeout/max-rtt-timeout/initial-rtt-timeout <time>: Specifies

probe round trip time.

--max-retries <tries>: Caps number of port scan probe retransmissions.

--host-timeout <time>: Give up on target after this long

--scan-delay/--max-scan-delay <time>: Adjust delay between probes

--min-rate <number>: Send packets no slower than <number> per second

--max-rate <number>: Send packets no faster than <number> per second

FIREWALL/IDS EVASION AND SPOOFING:

-f; --mtu <val>: fragment packets (optionally w/given MTU)

-D <decoy1,decoy2[,ME],...>: Cloak a scan with decoys

-S <IP_Address>: Spoof source address

-e <iface>: Use specified interface

-g/--source-port <portnum>: Use given port number

--proxies <url1,[url2],...>: Relay connections through HTTP/SOCKS4 proxies

--data <hex string>: Append a custom payload to sent packets

--data-string <string>: Append a custom ASCII string to sent packets

--data-length <num>: Append random data to sent packets

--ip-options <options>: Send packets with specified ip options

--ttl <val>: Set IP time-to-live field

--spoof-mac <mac address/prefix/vendor name>: Spoof your MAC address

--badsum: Send packets with a bogus TCP/UDP/SCTP checksum

OUTPUT:

-oN/-oX/-oS/-oG <file>: Output scan in normal, XML, s|<rIpt kIddi3,

and Grepable format, respectively, to the given filename.

-oA <basename>: Output in the three major formats at once

-v: Increase verbosity level (use -vv or more for greater effect)

-d: Increase debugging level (use -dd or more for greater effect)

--reason: Display the reason a port is in a particular state

--open: Only show open (or possibly open) ports

--packet-trace: Show all packets sent and received

--iflist: Print host interfaces and routes (for debugging)

--append-output: Append to rather than clobber specified output files

--resume <filename>: Resume an aborted scan

--stylesheet <path/URL>: XSL stylesheet to transform XML output to HTML

--webxml: Reference stylesheet from Nmap.Org for more portable XML

--no-stylesheet: Prevent associating of XSL stylesheet w/XML output

MISC:

-6: Enable IPv6 scanning

-A: Enable OS detection, version detection, script scanning, and traceroute

--datadir <dirname>: Specify custom Nmap data file location

--send-eth/--send-ip: Send using raw ethernet frames or IP packets

--privileged: Assume that the user is fully privileged

--unprivileged: Assume the user lacks raw socket privileges

-V: Print version number

-h: Print this help summary page.

EXAMPLES:

nmap -v -A scanme.nmap.org

nmap -v -sn 192.168.0.0/16 10.0.0.0/8

nmap -v -iR 10000 -Pn -p 80

SEE THE MAN PAGE (https://nmap.org/book/man.html) FOR MORE OPTIONS AND EXAMPLESUsage: nmap [Scan Type(s)] [Options] {target specification}

TARGET SPECIFICATION:

Can pass hostnames, IP addresses, networks, etc.

Ex: scanme.nmap.org, microsoft.com/24, 192.168.0.1; 10.0.0-255.1-254

-iL <inputfilename>: Input from list of hosts/networks

-iR <num hosts>: Choose random targets

--exclude <host1[,host2][,host3],...>: Exclude hosts/networks

--excludefile <exclude_file>: Exclude list from file

HOST DISCOVERY:

-sL: List Scan - simply list targets to scan

-sn: Ping Scan - disable port scan

-Pn: Treat all hosts as online -- skip host discovery

-PS/PA/PU/PY[portlist]: TCP SYN/ACK, UDP or SCTP discovery to given ports

-PE/PP/PM: ICMP echo, timestamp, and netmask request discovery probes

-PO[protocol list]: IP Protocol Ping

-n/-R: Never do DNS resolution/Always resolve [default: sometimes]

--dns-servers <serv1[,serv2],...>: Specify custom DNS servers

--system-dns: Use OS's DNS resolver

--traceroute: Trace hop path to each host

SCAN TECHNIQUES:

-sS/sT/sA/sW/sM: TCP SYN/Connect()/ACK/Window/Maimon scans

-sU: UDP Scan

-sN/sF/sX: TCP Null, FIN, and Xmas scans

--scanflags <flags>: Customize TCP scan flags

-sI <zombie host[:probeport]>: Idle scan

-sY/sZ: SCTP INIT/COOKIE-ECHO scans

-sO: IP protocol scan

-b <FTP relay host>: FTP bounce scan

PORT SPECIFICATION AND SCAN ORDER:

-p <port ranges>: Only scan specified ports

Ex: -p22; -p1-65535; -p U:53,111,137,T:21-25,80,139,8080,S:9

--exclude-ports <port ranges>: Exclude the specified ports from scanning

-F: Fast mode - Scan fewer ports than the default scan

-r: Scan ports consecutively - don't randomize

--top-ports <number>: Scan <number> most common ports

--port-ratio <ratio>: Scan ports more common than <ratio>

SERVICE/VERSION DETECTION:

-sV: Probe open ports to determine service/version info

--version-intensity <level>: Set from 0 (light) to 9 (try all probes)

--version-light: Limit to most likely probes (intensity 2)

--version-all: Try every single probe (intensity 9)

--version-trace: Show detailed version scan activity (for debugging)

SCRIPT SCAN:

-sC: equivalent to --script=default

--script=<Lua scripts>: <Lua scripts> is a comma separated list of

directories, script-files or script-categories

--script-args=<n1=v1,[n2=v2,...]>: provide arguments to scripts

--script-args-file=filename: provide NSE script args in a file

--script-trace: Show all data sent and received

--script-updatedb: Update the script database.

--script-help=<Lua scripts>: Show help about scripts.

<Lua scripts> is a comma-separated list of script-files or

script-categories.

OS DETECTION:

-O: Enable OS detection

--osscan-limit: Limit OS detection to promising targets

--osscan-guess: Guess OS more aggressively

TIMING AND PERFORMANCE:

Options which take <time> are in seconds, or append 'ms' (milliseconds),

's' (seconds), 'm' (minutes), or 'h' (hours) to the value (e.g. 30m).

-T<0-5>: Set timing template (higher is faster)

--min-hostgroup/max-hostgroup <size>: Parallel host scan group sizes

--min-parallelism/max-parallelism <numprobes>: Probe parallelization

--min-rtt-timeout/max-rtt-timeout/initial-rtt-timeout <time>: Specifies

probe round trip time.

--max-retries <tries>: Caps number of port scan probe retransmissions.

--host-timeout <time>: Give up on target after this long

--scan-delay/--max-scan-delay <time>: Adjust delay between probes

--min-rate <number>: Send packets no slower than <number> per second

--max-rate <number>: Send packets no faster than <number> per second

FIREWALL/IDS EVASION AND SPOOFING:

-f; --mtu <val>: fragment packets (optionally w/given MTU)

-D <decoy1,decoy2[,ME],...>: Cloak a scan with decoys

-S <IP_Address>: Spoof source address

-e <iface>: Use specified interface

-g/--source-port <portnum>: Use given port number

--proxies <url1,[url2],...>: Relay connections through HTTP/SOCKS4 proxies

--data <hex string>: Append a custom payload to sent packets

--data-string <string>: Append a custom ASCII string to sent packets

--data-length <num>: Append random data to sent packets

--ip-options <options>: Send packets with specified ip options

--ttl <val>: Set IP time-to-live field

--spoof-mac <mac address/prefix/vendor name>: Spoof your MAC address

--badsum: Send packets with a bogus TCP/UDP/SCTP checksum

OUTPUT:

-oN/-oX/-oS/-oG <file>: Output scan in normal, XML, s|<rIpt kIddi3,

and Grepable format, respectively, to the given filename.

-oA <basename>: Output in the three major formats at once

-v: Increase verbosity level (use -vv or more for greater effect)

-d: Increase debugging level (use -dd or more for greater effect)

--reason: Display the reason a port is in a particular state

--open: Only show open (or possibly open) ports

--packet-trace: Show all packets sent and received

--iflist: Print host interfaces and routes (for debugging)

--append-output: Append to rather than clobber specified output files

--resume <filename>: Resume an aborted scan

--stylesheet <path/URL>: XSL stylesheet to transform XML output to HTML

--webxml: Reference stylesheet from Nmap.Org for more portable XML

--no-stylesheet: Prevent associating of XSL stylesheet w/XML output

MISC:

-6: Enable IPv6 scanning

-A: Enable OS detection, version detection, script scanning, and traceroute

--datadir <dirname>: Specify custom Nmap data file location

--send-eth/--send-ip: Send using raw ethernet frames or IP packets

--privileged: Assume that the user is fully privileged

--unprivileged: Assume the user lacks raw socket privileges

-V: Print version number

-h: Print this help summary page.

EXAMPLES:

nmap -v -A scanme.nmap.org

nmap -v -sn 192.168.0.0/16 10.0.0.0/8

nmap -v -iR 10000 -Pn -p 80

SEE THE MAN PAGE (https://nmap.org/book/man.html) FOR MORE OPTIONS AND EXAMPLES

4.Netcat TCP ve UDP Protokollerini Kullanarak Ağ Taraması ve Yazma Okuma Aracı

$ nc [options] host port

Host: Hedefin IP adresidir.

Port: Hedefin port numarası ya da numaralarıdır. Yani birden fazla port dinlenebilir.

Options:

-l: (listen mode) dinleme modu

-L: (Listen harder) Netcat’in sadece windows için hazırlanan sürümlerinde geçerlidir. Client tarafı connection’ı sonlandırsa bile dinleme modunu tekrar başlatır. Böylece Netcat’i ısrarlı bir dinleyici haline getirmiş olur.

-u: (UDP mode) ön tanımlı olarak TCP gelir. Bunun yerine UDP kullanmak için bu opsiyonu kullanabiliriz.

-p:(Local port) Listen modundayken dinlenen portun, client modundayken tüm paketlerin gönderileceği kaynak portun belirtildiği opsiyondur.

-e: Eğer connection olursa sonrasında program çalıştığında STDIN ve STDOUT ile iletişim kurmak için kullanılan opsiyondur.

-n: DNS lookup’larda diğer tarafın makinelerinin isimlerinde değişikliklik/oynama olamaması için kullanılacak opsiyon.

-z: Zero-I/O modudur. Herhangibir datanın yollanmamasıdır. Sadece payload dışında bir paketin yollanması için kullanılan opsiyondur.

-wN: Connection’ın timeout olması yani süresinin dolması halinde STDIN kapandıktan sonra N saniye daha beklenir. Bir Netcat client ya da listener’ı bu opsiyon ile yeni bir connection açmak için N saniye bekleyecektir. Eğer bu süre içinde yeni bir connection oluşmazsa Netcat çalışmayı durduracaktır.

-v: (Be verbose) Connection sırasında Standard Error’da olan mesajların ayrıntılı biçimde yazılmasını söyleyen opsiyondur.

-vv: (Be very verbose) Standard Errror’da -v opsiyonundan daha daha fazla detaylı yazılmasının söylendiği opsiyonel durumdur.

Opsiyon çeşitlerimiz bunlardı. Şimdi opsiyonları anlatırken Client ve Listener modlarından bahsetmiştik onların temel ifade edilişlerini inceleyelim:

– Temel Netcat Client:

$ nc [Hedef IP adresi] [Port]

Burada client modda hedef IP üzerindeki istenilen portta bir connection başlatmış oluruz.

– Temel Netcat Listener

$ nc -l -p [Local Port]

5. DNSENUM Hedef Hakkında Bilgi VE Analiz Aracıdır

Ve ulaşabiliceğimiz Bilgiler

Host Adreslerine

Server Adlarına

Mail Adreslerine

Tryine Zone Bilgilerine

✰Subdomain Bilgilerine

root@b0ru:~# dnsenum -h

Smartmatch is experimental at /usr/bin/dnsenum line 698.

Smartmatch is experimental at /usr/bin/dnsenum line 698.

dnsenum VERSION:1.2.4

Usage: dnsenum [Options] <domain>

[Options]:

Note: the brute force -f switch is obligatory.

GENERAL OPTIONS:

--dnsserver <server>

Use this DNS server for A, NS and MX queries.

--enum Shortcut option equivalent to --threads 5 -s 15 -w.

-h, --help Print this help message.

--noreverse Skip the reverse lookup operations.

--nocolor Disable ANSIColor output.

--private Show and save private ips at the end of the file domain_ips.txt.

--subfile <file> Write all valid subdomains to this file.

-t, --timeout <value> The tcp and udp timeout values in seconds (default: 10s).

--threads <value> The number of threads that will perform different queries.

-v, --verbose Be verbose: show all the progress and all the error messages.

GOOGLE SCRAPING OPTIONS:

-p, --pages <value> The number of google search pages to process when scraping names,

the default is 5 pages, the -s switch must be specified.

-s, --scrap <value> The maximum number of subdomains that will be scraped from Google (default 15).

BRUTE FORCE OPTIONS:

-f, --file <file> Read subdomains from this file to perform brute force.

-u, --update <a|g|r|z>

Update the file specified with the -f switch with valid subdomains.

a (all) Update using all results.

g Update using only google scraping results.

r Update using only reverse lookup results.

z Update using only zonetransfer results.

-r, --recursion Recursion on subdomains, brute force all discovred subdomains that have an NS record.

WHOIS NETRANGE OPTIONS:

-d, --delay <value> The maximum value of seconds to wait between whois queries, the value is defined randomly, default: 3s.

-w, --whois Perform the whois queries on c class network ranges.

**Warning**: this can generate very large netranges and it will take lot of time to performe reverse lookups.

REVERSE LOOKUP OPTIONS:

-e, --exclude <regexp>

Exclude PTR records that match the regexp expression from reverse lookup results, useful on invalid hostnames.

OUTPUT OPTIONS:

-o --output <file> Output in XML format. Can be imported in MagicTree (www.gremwell.com)

-enum: Google üzerinden subdomain arar.

-o: Bu parametre sonuçları xml olarak kaydeder.

-f: Sözlük kullanarak bruteforce yapılır.

-w: Bu parametre whois bilgilerine ulaşır.

-h: Yardım parametresi.

-dnsserver: Bu parametre dns ile arama yapar.

-r: Subdomainler için bruteforce kullanır.

-u: Update parametresi.

6.Fierce DNS Serverini Sorgulama Aracı

root@b0ru:~# fierce -dns b0ru70.blogspot.com

DNS Servers for b0ru70.blogspot.com:

Trying zone transfer first...

Unsuccessful in zone transfer (it was worth a shot)

Okay, trying the good old fashioned way... brute force

Checking for wildcard DNS...

** Found 92314972114.b0ru70.blogspot.com at 216.58.206.193.

** High probability of wildcard DNS.

Now performing 2280 test(s)...

Subnets found (may want to probe here using nmap or unicornscan):

Done with Fierce scan: http://ha.ckers.org/fierce/

Found 0 entries.

Have a nice day.

7.DNSMAP Alan adına ait subdomainler tespit etmek için kullanılan araçtır

dnsmap 0.30 – DNS Network Mapper by pagvac (gnucitizen.org)

usage: dnsmap <target-domain> [options]

options:

-w <wordlist-file>

-r <regular-results-file>

-c <csv-results-file>

-d <delay-millisecs>

-i <ips-to-ignore> (useful if you're obtaining false positives)

e.g.:

dnsmap target-domain

dnsmap target-domain -w yourwordlist.txt -r /tmp/domainbf_results.txt

dnsmap target-fomain -r /tmp/ -d 3000

dnsmap target-fomain -r ./domainbf_results.txt

8. Traceroute Basit Ağ Tarama Aracı

root@b0ru:~# traceroute www.gogle.com

traceroute to www.gogle.com (216.58.213.227), 30 hops max, 60 byte packets

1 _gateway (192.168.12.2) 0.189 ms 0.065 ms 0.083 ms

Zenmate VPN Accont ;

LİST: https://paste.ubuntu.com/p/2x6kYtPq3N/

ZENMATE: https://zenmate.com/

CHROME: https://chrome.google.com/webstore/detail/zenmate-vpn-best-cyber-se/

WİNDOWS(CLİENT):https://zenmate.com/tr/urunler/windows-icin-vpn/

Firefox: https://zenmate.com/tr/urunler/firefox-vpn/

Yukardaki Bağlantılardan Zenmate VPN Yi İndirdikten SOnra Vermiş Olduğum Hesaplara Giriş Yaparak İnternette Zenmate Güvencesiyle Gezinebilirsiniz. %100 Güvenli Diyemem Eğer %100 güvenli logsuz vpn istiyorsanız vpn (özel sunucu tor ağılı) hizmeti vermekteyiz vpn hizmeti için iletişim:

Bi Kaçtanesi:

killer_fma@hotmail.com:alphonse33 no_angle27@hotmail.com:peatpeat rdbsgkfks@naver.com:tjems77 thiefninja_1@hotmail.com:swordman LONEWOLF5588@GMAIL.COM:BUSTERWOLF sieging@gmail.com:leaf3214 christian1002@hotmail.es:czazaric11 gamingnow@live.com:796413 talatrum1@gmail.com:minhquan iria_98@yahoo.fr:987654 niravr1995@gmail.com:91519151 charlycolega@hotmail.com:password123 nhuloan@gmail.com:asdfasdf mpz._dizcros@msn.com:1234566 mert_karaer@hotmail.com:17011989 patrick.jacobs1123@yahoo.co.uk:snowy123 oatole@hotmail.com:cat111 rdbsgkfks@naver.com:tjems77 thiefninja_1@hotmail.com:swordman LONEWOLF5588@GMAIL.COM:BUSTERWOLF sieging@gmail.com:leaf3214 christian1002@hotmail.es:czazaric11 moommyk@gmail.com:roseall

Aldıkalrınızın Passını Değiştirip Güle Güle Kullanabilirsiniz..

Tag :// zenmate,

Tag :// zenmate account,

Tag :// zenmate pre,

Tag :// zenmate premium,

Tag :// zenmate vpn

"Kaldığımız Yerden" Serimizin İlk Makalesi İle Karşınızdayız:

Pasif Bilgi Toplarken Hedef ile ilgili Bilgiler İnternet Üzerinden Hedef ile

Etkileşime Girmeden Bilgi Toplamaya Denir. Hedef’ten Bilgi Toplarken Bize

Yardımcı Olacak Kaynaklar (Whois,Dns Sorguları,Arşiv

Siteleri,Google,Bing,Yooho Gibi Arama Motorları,Facebook,Twitter Gibi Sosyal

Ağlar ve Kariyer Siteleri) 1.Whois Ve DNS Sorgulama Whois ve DNS

Sorgulamasında Elde Edilebilicek Bilgiler Hedefin Ait Olan İp Aralıklarını Tespit Edilebilir DNS Sorgusu İle Hedefin Web,FTP,Mail Servislerinin İp Adresleri Bulunabilir Kayıtlı Alan Adı Yani Domain İsminden Hangi Sunucuda Barındığını, Kontak Kişinin Bilgisi, Mail Adresi, Telefon Numarası Ve Adres Bilgilerine

Ulaşılabilir Belirlenen Hedefin İp Adresinden Aktif Web Sitelerini Tespit Edebilirsiniz Whois Ve DNS Sorguları İçin Örnek Site 1.www.robtex.com (Whois üzerinden bir alan adına ait whois bilgileri sorgulanabilir, alan adı kimin üzerine kayıtlı telefon, faks, mail ve adres bilgilerine erişilebilir. Alan adının hangi nameserver üzerinde tutulduğu ve teknik kontağın da iletişim bilgileri elde edilebilir) Arşiv Siteleri Üzerinden Bilgi Toplama Arşiv Siteleri En Büyük Özelliği Web Sayfasının Geçmişe Dönük Olarak Çoğu Versiyonu Tutmasıdır Bilgi Toplar İken Hedefin Web Sayfasının Geçmiş Hallerinden Bilgi Toplanabilir Arşiv

Sitelerinden Biri web.archive.org Arama Motorlarıyla Bilgi Toplama Google Kullanımı Pasif bilgi toplama işleminde Google önemli bir yere sahiptir. Google ve internetin gelişmesi ile beraber Google Hacking adında bir kavram ortaya çıkmış, hakkında kitaplar dahi vardır. Google üzerinde yapılacak özel arama teknikleri ile dosya arama, mail adresi toplama, site index dizinlerinde gezinme gibi bir çok bilgi edinilebilir. Google üzerinde yapılacak detaylı ana sözcüklerinden bazıları aşağıda bulunmaktadır. Google ‘da alan adı(Domain Arama):

site:xyz.com

Google ‘da dosya arama Filetype : xls Google ‘da bir web sitesi içinde xls dosyası arama

site:xyz.com Filetype:xls Google ‘de başlık bilgisi ile index dizininde gezinme

intitle:index of Google ‘da web sunucusu platform bilgisi alma

intitle:index.of “server at” Google ‘da web sayfalarının admin sayfalarını keşletme

intitle:index.of

inurl:“/admin/” Google ‘da parola dosyaları arama

intitle:index.of passwd

intitle:”Index.of..etc” passwd

intitle:index.of pwd.db passwd

intitle:index.of ws_ftp.ini

intitle:index.of people.lst

intitle:index.of passlist Google ‘da e-mail adresi toplama mail:@xyz.com Google ‘da belli web platformları arama (IIS, Apache Vs.) Apache/1.3.27 Server at Microsoft-IIS/5.0 server at

Bazı Toolar:

Tag :// kaldığımız yerden,

Tag :// Kaldığımız Yerden #,

Tag :// pasif bilgi,

Tag :// pasif bilgi toplama

KURULUMU (sırasıyla):

(İşlemlerinizi Linux Üzerinden Yapıcaksınız)

$ apt update && apt upgrade $ apt install git python2 $ git clone https://github.com/xHak9x/fbi.git $ cd fbi$ pip2 install -r requirements.txt$ python2 fbi.py

--

DİKKAT

Bunu nasıl kullanacağınızı karıştırırsanız, yardım menüsünü görüntülemek için lütfen 'yardım' yazınız.

[Uyar] Bu programı kullanmadan önce lütfen VPN'nizi kapatın !!!

[İpuçları] bu programı aşırı kullanmayın!

[Uyar] Bu programı kullanmadan önce lütfen VPN'nizi kapatın !!!

[İpuçları] bu programı aşırı kullanmayın!

-

Hiçbir Sorumluluk Kabul Etmiyoruz Sadece Paylaşımını Yaptık KodlayanKişinin Sorumluluğundadır..

Tag :// facebook exploit,

Tag :// facebook nuamra bulma,

Tag :// facebook numara,

Tag :// facebook number,

Tag :// Facebook Telefon Numarası Bulma (FBİ TOOL),

Tag :// fbi,

Tag :// fbi hack,

Tag :// fbi hack tool,

Tag :// fbi tool

Videodan İşlemleri Takip Edersiniz (İlk Auto SOnra Manuel Gösteriyorum..)

VHOST.PHP SHELL: https://pastebin.com/raw/zrpkkS5f

Tag :// priv8,

Tag :// riv,

Tag :// vhost,

Tag :// vhost bypass,

Tag :// vhost bypass method,

Tag :// vhost bypass shell,

Tag :// vhost shell,

Tag :// vhost.php

guard.sh (basic);

#!/bin/bash

# Accept already established connections (so it doesnt drop your current SSH session)

iptables -A INPUT -m state --state ESTABLISHED,RELATED -j ACCEPT

# Accept SSH connections from anywhere

iptables -A INPUT -p tcp -i eth0 --dport ssh -j ACCEPT

# (Optional) Accept HTTP connections from anywhere

iptables -A INPUT -p tcp -i eth0 --dport 80 -j ACCEPT

# Block all other connections!

iptables -A INPUT -j DROP

# Unblock loopback interface

iptables -I INPUT 4 -i lo -j ACCEPT

# Enable logging of denied connections

iptables -I INPUT 5 -m limit --limit 5/min -j LOG --log-prefix "iptables denied: " --log-level 7

# Print current iptables rules

iptables -L -v

# Save current rules

iptables-save > /etc/iptables.up.rules

# (Manual step) Loading rules after boot:

# vi /etc/network/interfaces

# auto eth0

# iface eth0 inet dhcp # post-down iptables-restore < /etc/iptables.down.rules

# pre-up iptables-restore < /etc/iptables.up.rules

guard2.sh (normal);

git clone https://github.com/fnzv/net-Shield.git

cd net-Shield

bash install.sh

HARD Script: https://sourceforge.net/projects/iosec/

Tag :// Anti DDOS,

Tag :// anti flood,

Tag :// firewall,

Tag :// iosec,

Tag :// iosec flood,

Tag :// vps,

Tag :// vps anti ddos,

Tag :// vps anti flood

Tag :// alfa,

Tag :// B0RU70,

Tag :// cpaenl ele geçirme,

Tag :// cPanel,

Tag :// cpanel hack,

Tag :// cpanel hacking,

Tag :// cpanel mail,

Tag :// cpanel web bypass,

Tag :// cpenl bypass,

Tag :// hack,

Tag :// web hack

Bir Çok SW Yİ Tek Bu Tool İle Geçebilceksiniz..

Bu Bypass Shelli Paylaşmamın Sebebi Sanala Kuru Kuruya Ara Vermek İstemedim Gitmeden Sizlere Bir Hediye Bıraktım ^^

Bu Bir Son Değil Real Hayattaki İşlerim Bitsin Sanala Come Back Yapacağım :)

[Toolu VPSM DE Tutmaktaydım Yeni Kodlamadım..]

Görünümü;

Shelli İndir;

Tag :// b0ru70 ara veriyor,

Tag :// b0ru70 son,

Tag :// bypass,

Tag :// bypass shell,

Tag :// PHP SHELL,

Tag :// priv,

Tag :// priv shell,

Tag :// priv8,

Tag :// server bypass shell,

Tag :// shell,

Tag :// SYMLİNK,

Tag :// web hacking,

Tag :// web shell